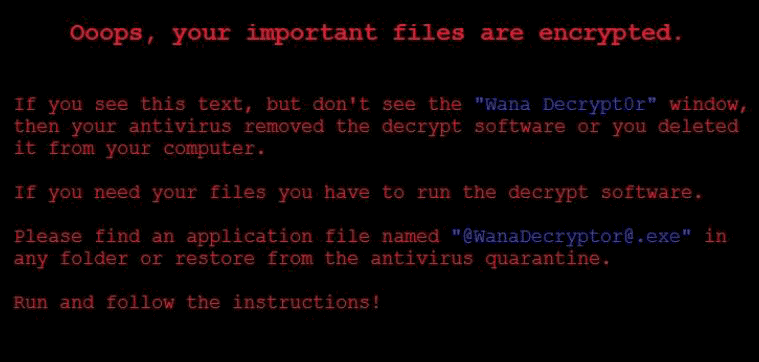

Svetom sa prevalila vlna nového šifrovacieho vírusu WannaCry (iné názvy Wana Decrypt0r, Wana Decryptor, WanaCrypt0r), ktorý šifruje dokumenty v počítači a za ich dekódovanie vymáha 300-600 USD. Ako zistíte, či je váš počítač infikovaný? Čo robiť, aby ste sa nestali obeťou? A čo robiť, aby ste sa zotavili?

Je váš počítač napadnutý ransomvérovým vírusom Wana Decryptor?

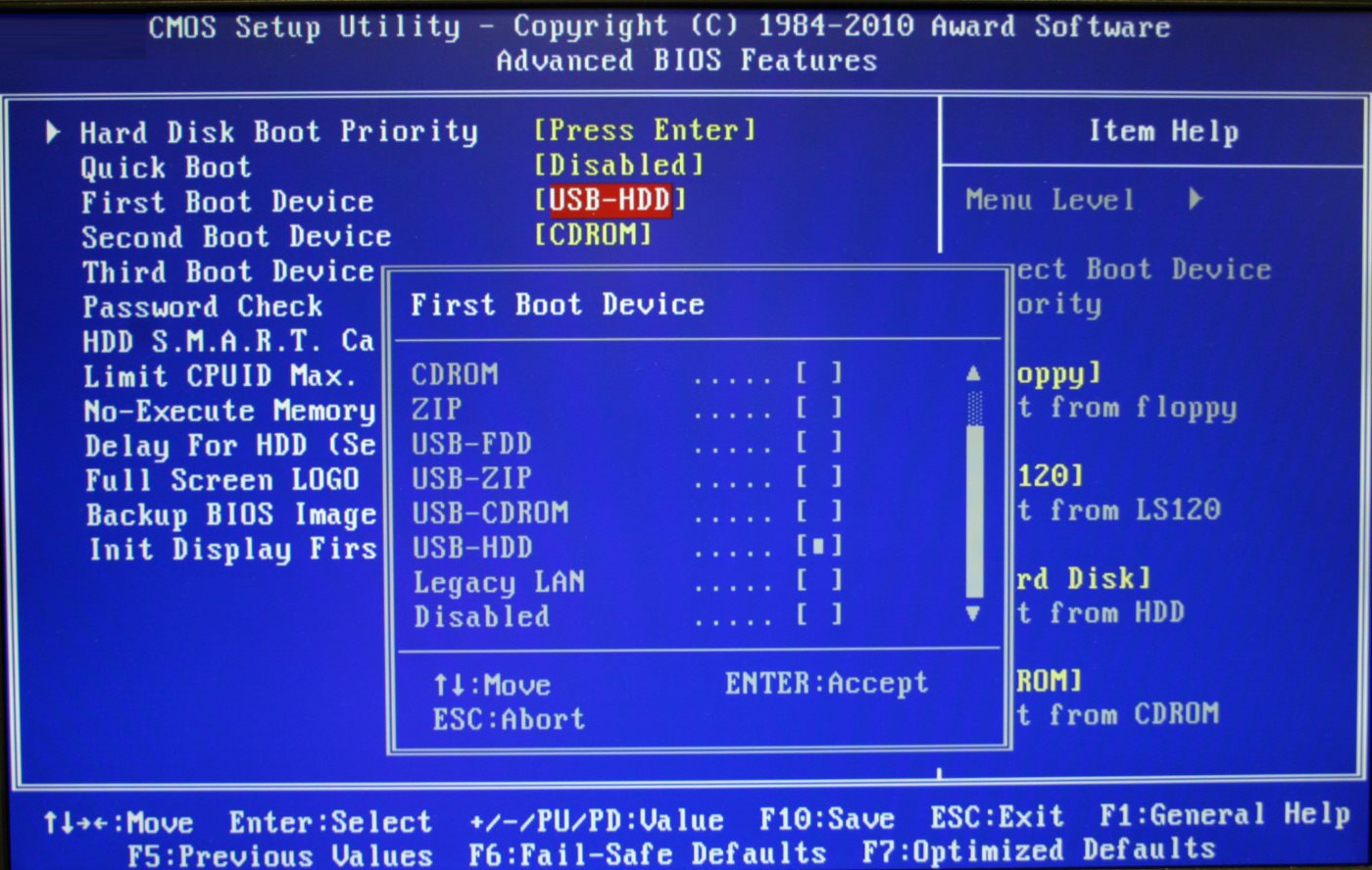

Po nainštalovaní aktualizácií budete musieť reštartovať počítač - teraz do vás vírus ransomware neprenikne.

Ako sa zotaviť z ransomvérového vírusu Wana Decrypt0r?

Keď antivírusový nástroj zistí vírus, buď ho okamžite odstráni, alebo sa vás opýta, či ho liečiť alebo nie? Odpoveď je liečiť.

Ako obnoviť súbory zašifrované pomocou Wana Decryptor?

Nič upokojujúce tento moment nevieme povedať. Zatiaľ nebol vytvorený žiadny nástroj na dešifrovanie súborov. Zostáva len počkať, kým sa vyvinie dešifrovač.

Podľa Briana Krebsa, experta na počítačovú bezpečnosť, zločinci v súčasnosti dostali len 26 000 USD, to znamená, že len asi 58 ľudí súhlasilo so zaplatením výkupného vydieračom. Nikto nevie, či obnovili svoje dokumenty.

Dnes, 12. mája 2017, firmy a organizácie z naj rozdielne krajiny po celom svete (vrátane Ruska) začali masívne hlásiť útoky ransomvéru Wana Decrypt0r, ktorý je známy aj pod názvami WCry, WannaCry, WannaCrypt0r a WannaCrypt.

WannaCry/WanaCrypt0r 2.0 skutočne spúšťa ET pravidlo: 2024218 „ET EXPLOIT Possible ETERNALBLUE MS17-010 Echo Response“ pic.twitter.com/ynahjWxTIA

Teraz je známe, že Wana Decrypt0r infikoval desiatky tisíc počítačov v priebehu niekoľkých hodín. Ich počet tak podľa špecialistov Avastu už presahuje 57-tisíc a hlavnými cieľmi prevádzkovateľov malvéru sú Rusko, Ukrajina a Taiwan.

Infekčná mapa

Infekčná mapa Medzi obeťami ransomvérových útokov sú veľká telekomunikačná spoločnosť Telefonica, plynárenská spoločnosť Gas Natural, dodávateľ elektriny Iberdrola, banka Santander, poradenská firma KPMG, ako aj mnohé zdravotnícke inštitúcie v Spojenom kráľovstve, čo je dôvod, prečo v krajine Servis dokonca vydal varovanie.

Okrem toho novinári Meduza uvádzajú, že v Rusku zaútočil ransomvér na spoločnosť Megafon. Publikácia cituje Petra Lidova, riaditeľa pre styk s verejnosťou spoločnosti:

„Vyskytol sa problém, lokalizuje sa. Tu to všetko vyzerá ako v Anglicku. Počítače boli zašifrované a žiadali o výkupné. Dizajn je rovnaký.

Dochádza k prerušeniam prístupu k údajom, no úrady sú už zatvorené, takže veľké problémy nie sú. Naše pripojenie funguje normálne, predplatiteľov to nijako neovplyvňuje. To ovplyvnilo prácu v službe: to znamená, že ak účastník zavolá operátorovi, bude môcť pripojiť niektoré služby pomocou hlasových príkazov, ale nebude sa môcť prihlásiť do vášho účtu, pretože jeho počítač je z bezpečnostných dôvodov vypnutý.

Máme počítače napadnuté vírusom. Je ich pomerne veľa. Číslo sa ťažko odhaduje, máme obrovskú firmu. Vypli sme siete, aby sa to nešírilo.

Neviem presne povedať, kedy útok na nás začal. Okolo popoludnia. Ťažko povedať, v ktorých regiónoch."

Publikácia tiež uvádza, že Wana Decrypt0r zaútočila na Ministerstvo vnútra a Vyšetrovací výbor Ruskej federácie, ale oficiálni predstavitelia rezortov popierajú táto informácia a tvrdia, že „na internom okruhu prebiehajú plánované práce“.

Stojí za zmienku, že v marci 2017 sa spoločnosť Microsoft zaoberala problémom ETERNALBLUE v bulletine MS17-010, avšak ako sa vždy stáva, mnoho spoločností a používateľov sa s inštaláciou aktualizácií neponáhľa. V skutočnosti sme teraz svedkami dôsledkov rozšírenej nedbanlivosti v oblasti bezpečnosti.

Aktuálne je už vytvorená mapa, na ktorej môžete pozorovať šírenie Wana Decrypt0r v reálnom čase.

UPD. 22:45

Interfax uvádza, že oficiálni predstavitelia ministerstva vnútra napriek tomu potvrdili skutočnosť útoku na ich servery.

„Oddelenie 12. mája informačných technológií, Communications and Information Protection (DITSiZI) Ministerstva vnútra Ruska bol zaznamenaný vírusový útok dňa osobné počítače oddelení pod kontrolou prevádzk systémy Windows. Vírus je momentálne lokalizovaný. Dirigované inžinierske práce zničiť ho a aktualizovať nástroje antivírusovej ochrany,“ hovorí Irina Volk, oficiálna zástupkyňa ministerstva vnútra.

Interfax tiež píše, že špecialisti Kaspersky Lab zaznamenali už asi 45 000 útokov Wana Decrypt0r, ku ktorým došlo v 74 krajinách sveta a najviac infikované bolo Rusko.

12. mája sa dozvedel o šifrovacom víruse, ktorý sa šíril rekordnou rýchlosťou: za jeden víkend infikoval viac ako 200 tisíc počítačov v 150 krajinách. Potom sa šírenie vírusu zastavilo, no v priebehu dňa sa objavilo niekoľko ďalších verzií vírusu a jeho šírenie pokračuje. Zverejňujeme preto odpovede na niektoré otázky, ktoré vám vo všeobecnosti povedia, o aký druh vírusu ide, odkiaľ sa vzal a pomôžu vám ochrániť váš počítač.

Kuzmich Pavel Alekseevič, Riaditeľ Laboratória počítačovej forenznej analýzy na Univerzite ITMO.Infikuje vírus počítače a iné zariadenia jednotlivých používateľov?

Áno, vírus môže infikovať aj počítače používateľov. S najväčšou pravdepodobnosťou zamestnanci organizácií, v ktorých bola infekcia zistená, používali počítače na prijímanie pošty a „surfovanie“ po internete a neboli presvedčení o bezpečnosti prijatých listov a stránok, ktoré otvorili, stiahli si do nich škodlivý softvér. Tento spôsob podvodu nemožno nazvať novým: problém takzvaných šifrovacích vírusov je aktuálny už niekoľko rokov a cenu 300 dolárov možno považovať za celkom „humánnu“. A tak pred rokom a pol kontaktovala naše laboratórium jedna organizácia, od ktorej útočníci požadovali 700 dolárov v rovnakých bitcoinoch za dešifrovanie iba jedného súboru s klientmi.

Čo môžete urobiť, aby ste sa vyhli kontaktu s vírusom?

Najprv si dávajte pozor, kam na internete chodíte. Po druhé, pozorne sledujte svoju poštu a pred otvorením akýchkoľvek súborov v listoch sa uistite, že nejde o podvodný list. Veľmi často sa vírusy distribuujú v súboroch pripojených k listom údajne od Rostelecomu, kde zamestnanec údajne posiela faktúru na zaplatenie. Často tie isté podvodné listy začali prichádzať v mene Sberbank, ako aj súdnych vykonávateľov. Aby ste sa nestali obeťou útočníkov, mali by ste si pozorne pozrieť, kam vedie odkaz v liste, ako aj akú príponu má súbor priložený k listu. No, je dôležité to urobiť aspoň niekedy zálohy dôležité dokumenty na oddelenie vymeniteľných médií.

Znamená to, že všetky databázy napadnutých organizácií sú teraz zablokované? Budú ich môcť útočníci použiť na vlastné účely? Budú ovplyvnené osobné údaje z týchto databáz?

Myslím si, že o blokovaní práce sa, samozrejme, neoplatí hovoriť: s najväčšou pravdepodobnosťou ide o problém jednotlivých pracovísk. Trochu alarmujúca je však skutočnosť, že zamestnanci rôznych oddelení využívajú pracovné počítače nielen na prácu na internete. Je dosť možné, že týmto spôsobom by mohli byť ohrozené dôverné informácie ich klientov – v prípade komerčných organizácií, ako aj veľké objemy osobných údajov – v prípade vládnych rezortov. Dúfame, že takéto informácie neboli spracované na týchto počítačoch.

Ovplyvní situácia predplatiteľov MegaFonu? Je nebezpečné používať teraz? mobilný internet?

S najväčšou pravdepodobnosťou nie, keďže prvky infraštruktúry siete sú pred týmto typom útoku určite chránené. Navyše s vysokou pravdepodobnosťou môžeme povedať, že tento vírus je navrhnutý pre zraniteľnosti operačného systému vyrábaného spoločnosťou Microsoft a drvivá väčšina sieťových zariadení je riadená buď vlastným operačným systémom alebo operačnými systémami rodiny Linux.

Čo sa stane, keď vírus vstúpi do systému? Ako zistíte, či je váš počítač infikovaný?

Najčastejšie sa infekcia a aktívna fáza vírusu – šifrovanie dát – prejavuje vo forme výrazného poklesu výkonu počítača. Je to dôsledok skutočnosti, že šifrovanie je proces mimoriadne náročný na zdroje. Dá sa to zaznamenať aj vtedy, keď sa objavia súbory s neznámou príponou, no zvyčajne je v tejto fáze už na akúkoľvek akciu neskoro.

Bude možné obnoviť uzamknuté dáta?

Často je nemožné obnoviť. Predtým bol kľúč rovnaký pre všetkých infikovaných ľudí, ale po zachytení a dešifrovaní vírusu sa štandardné kódy stali všeobecne známymi (možno ich nájsť na fórach výrobcov antivírusového softvéru softvér), útočníci začali šifrovať informácie zakaždým pomocou nového kľúča. Mimochodom, vírusy používajú komplexnú verziu šifry: najčastejšie ide o asymetrické šifrovanie a prelomenie takejto šifry je veľmi ťažké, mimoriadne časovo a zdrojovo náročné, čo sa v skutočnosti stáva nemožným.

Ako dlho sa bude vírus šíriť po internete?

Myslím, že kým ho jeho autori nerozdajú. A to sa bude diať dovtedy, kým distribútorov nechytia orgány činné v trestnom konaní alebo kým používatelia neprestanú otvárať e-maily s vírusmi a nezačnú byť pozornejší voči svojim akciám na internete.

Grigorij Sablin, vírusový analytik, odborník v danej oblasti informačná bezpečnosť Univerzita ITMO, víťaz medzinárodných branných súťaží informácie o počítači(pozor: programátorský slovník!).

Útočníci využívajú zraniteľnosť v protokole SMB MS17_010 - oprava je už dostupná servery spoločnosti Microsoft. Tí, ktorí neaktualizovali, môžu byť predmetom distribúcie. Môžeme však povedať, že títo používatelia sú sami vinní - používali pirátsky softvér alebo neaktualizovali systém Windows. Sám ma zaujíma, ako sa situácia vyvinie: podobný príbeh bol s chybou MS08_67, potom ju použil červ Kido a potom sa nakazilo aj veľa ľudí. Čo môžem teraz odporučiť: musíte buď vypnúť počítač, alebo aktualizovať systém Windows. Môžete očakávať, že veľa antivírusových spoločností bude súťažiť o právo vydať dešifrovací nástroj. Ak sa im to podarí, bude to skvelý PR ťah a zároveň príležitosť zarobiť si dobré peniaze. Nie je pravda, že bude možné obnoviť všetky uzamknuté súbory. Tento vírus môže preniknúť kamkoľvek, pretože mnohé počítače ešte nie sú aktualizované. Mimochodom, tento exploit bol prevzatý z archívu, ktorý „unikol“ z americkej Národnej bezpečnostnej agentúry (NSA), to znamená, že toto je príklad toho, ako môžu spravodajské služby konať v akejkoľvek núdzovej situácii.

Tvrdí to tlačová služba Univerzity ITMO

Nový ransomvérový vírus 2017 Wanna Cry pokračuje vo svojom utláčateľskom pochode cez internet, infikuje počítače a šifruje dôležité údaje. Ako sa chrániť pred ransomvérom, chrániť Windows pred ransomvérom – boli vydané záplaty na dešifrovanie a dezinfekciu súborov?

Nový ransomvérový vírus Wanna Cry z roku 2017 naďalej infikuje firemné a súkromné počítače. Škody spôsobené vírusovým útokom predstavujú 1 miliardu dolárov. Za 2 týždne vírus ransomware infikoval najmenej 300 tisíc počítačov, a to aj napriek varovaniam a bezpečnostným opatreniam.

Vírus ransomware z roku 2017, čo to je - sa spravidla dá „vyzdvihnúť“ na zdanlivo najnebezpečnejších stránkach, napríklad na bankových serveroch s prístupom používateľov. Raz HDD obeťou, ransomvér sa „usadí“ v systémovom priečinku System32. Odtiaľ program okamžite deaktivuje antivírus a prejde na Autorun. Po každom reštarte sa ransomvérový program spustí do registra a začne jeho špinavá práca. Ransomvér začne sťahovať podobné kópie programov, ako sú Ransom a Trojan. Ransomvér sa tiež často sám replikuje. Tento proces môže byť krátkodobý alebo môže trvať týždne, kým si obeť nevšimne, že niečo nie je v poriadku.

Ransomvér sa často maskuje ako obyčajné obrázky, textové súbory, ale podstata je vždy rovnaká – ide o spustiteľný súbor s príponou .exe, .drv, .xvd; niekedy - libraries.dll. Najčastejšie má súbor úplne neškodný názov, napríklad „dokument. doc" alebo " obrázok.jpg", kde je prípona zadaná ručne a skutočný typ súboru je skrytý.

Po dokončení šifrovania používateľ namiesto známych súborov vidí v názve a vnútri súbor „náhodných“ znakov a prípona sa zmení na doteraz neznámu - .NO_MORE_RANSOM, .xdata a ďalšie.

Wanna Cry ransomware virus 2017 – ako sa chrániť. Hneď by som rád poznamenal, že Wanna Cry je skôr súhrnné označenie pre všetky šifrovacie a ransomvérové vírusy, pretože v poslednej dobe najčastejšie infikuje počítače. Budeme sa teda baviť o ochrane pred šifrovačmi Ransom Ware, ktorých je veľmi veľa: Breaking.dad, NO_MORE_RANSOM, Xdata, XTBL, Wanna Cry.

Ako chrániť Windows pred ransomware. Ako už bolo zverejnené, ransomvér ako Wanna Cry preniká do systému pomocou už „opravenej“ zraniteľnosti – EternalBlue cez protokol portu SMB.

Ochrana systému Windows z ransomware 2017 – základné pravidlá:

Aktualizácia systému Windows, včasný prechod na licencovaný OS (poznámka: verzia XP nie je aktualizovaná)

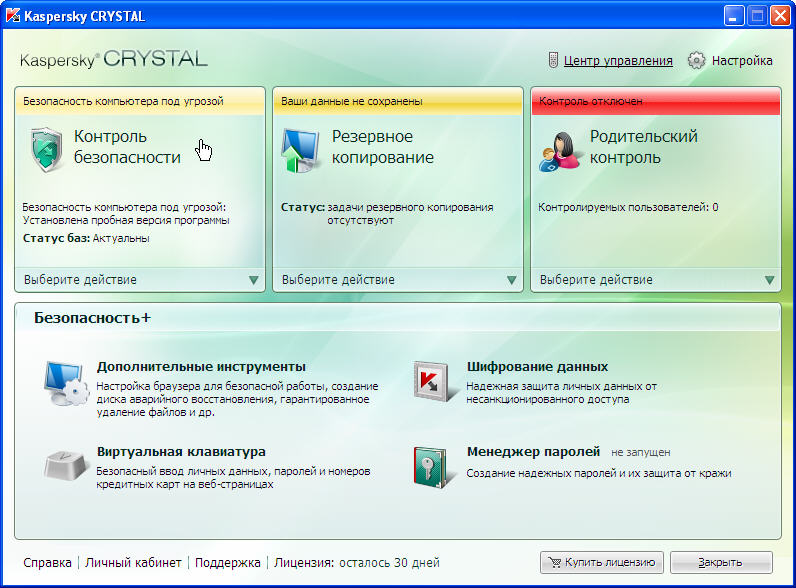

aktualizovať antivírusové databázy a firewally na požiadanie

extrémna opatrnosť pri sťahovaní akýchkoľvek súborov (roztomilé „pečate“ môžu viesť k strate všetkých údajov)

Zálohovanie dôležitých informácií na vymeniteľné médiá.

Ransomware virus 2017: ako dezinfikovať a dešifrovať súbory.

Ak sa spoliehate na antivírusový softvér, na decryptor môžete na chvíľu zabudnúť. V spoločnosti Kaspersky Labs Dr. Web, Avast! a iné antivírusy zatiaľ nenašli riešenie na liečbu infikovaných súborov. V súčasnosti je možné odstrániť vírus pomocou antivírusu, ale zatiaľ neexistujú žiadne algoritmy, ktoré by všetko vrátili „do normálu“.

Niektorí sa pokúšajú použiť dešifrovače, ako je nástroj RectorDecryptor, ale to nepomôže: algoritmus na dešifrovanie nových vírusov ešte nebol zostavený. Je tiež absolútne neznáme, ako sa bude vírus správať, ak nebude po použití takýchto programov odstránený. Často to môže viesť k vymazaniu všetkých súborov - ako varovanie pre tých, ktorí nechcú platiť útočníkom, autorom vírusu.

Momentálne najviac efektívnym spôsobom získať späť stratené údaje znamená kontaktovať technickú podporu. podpora dodávateľa antivírusový program ktoré používate. Ak to chcete urobiť, pošlite list alebo použite formulár na spätná väzba na webovej stránke výrobcu. Nezabudnite do prílohy pridať zašifrovaný súbor a kópiu originálu, ak je k dispozícii. To pomôže programátorom pri zostavovaní algoritmu. Bohužiaľ, pre mnohých je vírusový útok úplným prekvapením a nenachádzajú sa žiadne kópie, čo značne komplikuje situáciu.

Kardiálne metódy liečenia Windowsu pred ransomvérom. Bohužiaľ, niekedy sa musíte uchýliť k úplnému naformátovaniu pevného disku, čo znamená úplnú zmenu operačného systému. Mnohí budú myslieť na obnovenie systému, ale toto nie je možné - dokonca aj „vrátenie späť“ zbaví vírusu, ale súbory zostanú zašifrované.

V piatok večer 12. mája sa dozvedeli o útoku vírusu WannaCry na množstvo veľkých vládnych agentúr a súkromných spoločností. Podľa najnovších údajov bolo infikovaných viac ako 230 tisíc počítačov vo viac ako 100 krajinách sveta. Čo je teda v súčasnosti známe o tomto nebezpečnom víruse?

čo je vírus?

Povahou svojej distribúcie je WannaCry (aka Wana Decrypt0r 2.0) červ, to znamená, že pomocou bezpečnostnej zraniteľnosti prenikne do počítača, vykoná svoj špinavý čin a potom odošle svoje kópie do iných počítačov. Nastupovanie do počítača Vírus WannaCry zašifruje dôležité súbory a zobrazí upozornenie, že súbory sú zašifrované a na ich dešifrovanie musíte zaplatiť od 300 do 600 USD v kryptomene Bitcoin. Tento vírus využíva zraniteľnosť operačného systému Windows známu ako ETERNALBLUE. Spoločnosť Microsoft uzavrel túto zraniteľnosť ešte v marci vydaním opravy MS17-010, no ako útok ukázal, nie každému sa podarilo nainštalovať túto aktualizáciu alebo sa do toho jednoducho nechcelo. Po zverejnení hackerskej skupiny ShadowBrokers sa o tejto zraniteľnosti všeobecne hovorilo zdrojové kódy programy sledovania Národnej bezpečnostnej agentúry USA. Tieto programy využívali ETERNALBLUE na prienik do počítačov občanov Spojených štátov amerických a iných krajín, ktoré monitorovala NSA.

Kto vytvoril vírus a za akým účelom?

Žiaľ, na túto otázku zatiaľ nikto nevie presne odpovedať. Existujú len verzie a predpoklady.

Verzia 1. Niekoľko hodín po začiatku útoku sa západné médiá okamžite ponáhľali obviňovať mýtických „ruských hackerov“, čím majú na mysli hackerov pracujúcich pre ruskú vládu a ruské spravodajské služby. Teraz, keď je známe, že väčšina infikovaných počítačov sa nachádza v Rusku a že vírusom trpelo najmä ministerstvo vnútra, ruské železnice, telekomunikační operátori a ďalšie dôležité spoločnosti a inštitúcie, je každému jasné, že verzia je absolútne neudržateľná. Navyše samotná existencia týchto „ruských hackerov“ ešte nebola nikomu dokázaná. Jedinou ruskou stopou v tomto prípade je, že správa zobrazená vírusom na rôzne jazyky najkompetentnejšie zostavené v ruštine. Pravdepodobnosť, že autormi vírusu sú rusky hovoriaci ľudia, je teda veľmi vysoká.

Verzia 2. Najzrejmejšou verziou je, že autormi vírusu sú obyčajní kyberzločinci, ktorí chcú ľahko zarobiť peniaze. Použili zdroje špionážnych nástrojov NSA, ktoré možno nájsť na internete, pridali ich do svojho ransomware vírusu a zamerali veľké spoločnosti a inštitúcie len preto, že práve tieto firmy majú veľmi dôležité informácie, o ktoré nechcú prísť a budú nútené zaplatiť útočníkom.

Verzia 3. Aj autori vírusu sú podľa tejto verzie len kyberzločinci, ktorých však vôbec nezaujímali peniaze, ktoré by mohli získať od obetí, ale databázy, ktoré ukradli z infikovaných počítačov. Tieto informácie potom môžu veľmi výhodne predávať. To je dôvod, prečo sa mnohé vládne agentúry a rozpočtové inštitúcie dostali pod útok.

Verzia 4. Niekto jednoducho testuje vody pomocou vírusu a chce zistiť, ako sú chránené rôzne dôležité počítačové systémy ako rýchlo budú reagovať? správcov systému a firemné bezpečnostné služby, ako ďaleko môže vírus preniknúť a čo dôležitá informácia môže uniesť. Koho by to mohlo zaujímať? Možno teroristi alebo spravodajské služby nejakého štátu alebo dokonca veľké medzinárodné korporácie?

Po zverejnení tohto článku sa zistilo, že odborníci z antivírusovej spoločnosti Symantec po preštudovaní kódu WannaCry našli podobnosti s hackerskými nástrojmi, ktoré predtým používali hackeri zo skupiny Lazarus. Táto hackerská skupina získala slávu po hacknutí Sony Pictures v roku 2014. Mnohí experti spájajú túto skupinu so severokórejským vedením. Zatiaľ sa však nepodarilo dokázať, že Lazarus sú tvorcami WannaCry.

Čo robiť, aby sa vírus nenakazil?

Prípady infekcie WannaCry sa vyskytujú najmä v sieťach veľkých organizácií a inštitúcií, no vzhľadom na chaotickú povahu šírenia vírusu môžu byť postihnuté aj malé kancelárie a bežní domáci používatelia. Aby ste sa ochránili, musíte:

- Aktualizovať operačný systém:

- Ak máte nainštalovaný OS: Windows 7, Windows 8.1, Windows 10, jednoducho aktualizujte systém v normálnom režime cez automatická aktualizácia(ak to z nejakého dôvodu nie je možné vykonať, kliknite na odkaz a stiahnite si opravu pre svoju verziu operačného systému manuálne).

- Ak použijete viac stará verzia(napríklad: Windows XP) kliknite na tento odkaz a stiahnite si opravu pre svoju verziu operačného systému.

- Nezabudnite nainštalovať najnovšiu verziu antivírusu (môžete použiť aj bezplatnú verziu, napríklad: Avast Free) alebo ak už je nainštalovaná, aktualizujte ju na Najnovšia verzia a nevypínajte automatické aktualizácie, keďže aj výrobcovia antivírusov sledujú situáciu a snažia sa včas reagovať na nové hrozby.

- Vykonajte jednoduché preventívne opatrenia:

- Nesťahujte súbory z podozrivých stránok alebo stránok, ktoré navštevujete prvýkrát.

- Neotvárajte odkazy ani súbory v e-maily ak nepoznáte odosielateľa alebo ak sa vám správa zdá podozrivá. Často takéto listy obsahujú nejakú odstrašujúcu informáciu, napríklad, že ste niečo urobili a teraz vás za to potrestajú. Nevzdávajte sa a nikam sa neponáhľajte, ide o štandardnú psychologickú techniku rôznych podvodníkov.

- Do počítača nevkladajte flash disky a disky iných ľudí, najmä tie, ktoré nájdete niekde na ulici.

Čo robiť, ak je váš počítač infikovaný WannaCry?

To, čo urobíte bezprostredne po infekcii a ako rýchlo to urobíte, do veľkej miery určí, či budete môcť uložiť svoje súbory. Neodporúčame vám platiť kyberzločincom; nikto vám nemôže zaručiť, že vaše súbory budú skutočne dešifrované, a kyberzločincov by ste jednoducho nemali povzbudzovať. Ak sa rozhodnete zaplatiť a súbory sú skutočne dešifrované, stále vám odporúčame vyčistiť počítač od vírusov, vrátane kompletná opätovná inštalácia operačný systém, pretože nie je známe, aké zadné vrátka („zadné vrátka“) za sebou vírus zanechá. Pravdepodobnosť, že sa infekcia bude opakovať, je veľmi vysoká.

Pozor! V čase písania tohto článku neexistovali žiadne spôsoby, ako dešifrovať súbory zašifrované pomocou WannaCry, ale teraz existuje spôsob, ako získať dešifrovací kľúč na 32 bitové verzie Operačný systém Windows (podrobnosti na konci článku). Zvláštnosťou tejto metódy je, že nemôžete vypnúť počítač a spustiť žiadne programy, aby ste neprepísali tento kľúč. Pokyny uvedené nižšie sú preto zastarané a budú relevantné iba v prípade, že ich naliehavo potrebujete obnoviť normálna práca počítač a nie sú potrebné šifrované údaje.

Čo je teda potrebné urobiť:

- Odpojte internet a vypnite počítač čo najskôr. Vírus nedokáže zašifrovať všetky súbory okamžite; čím skôr zareagujete, tým viac súborov môžete uložiť.

- Spustite počítač z Live CD/DVD/USB (ak neviete, čo to je, obráťte sa radšej na známeho technika alebo servisné stredisko) a naskenujte všetky disky s rôznymi antivírusové nástroje(napríklad Dr.Web CureIT alebo Kaspersky Virus Removal Tool)

- Ak sa zistí a odstráni vírus, skopírujte niekam tie súbory, ktoré zostanú nezašifrované.

- Počítač môžete zapnúť ako zvyčajne. Ak systém funguje dobre a vírus sa nijako neprejavuje, nainštalujte si záplatu Verzie systému Windows zatvorte túto chybu zabezpečenia (alebo úplne preinštalujte operačný systém). Inštalácia čerstvý antivírus. Znova skontrolujte počítač na prítomnosť vírusov.

- Ak sa vírusu nepodarilo odstrániť tieňovú kópiu systém súborov Môžete sa pokúsiť obnoviť súbory pomocou programu ShadowExplorer.

13. mája sa v tlači objavila správa, že britský špecialista na počítačovú bezpečnosť známy online ako